Un nou troian bancar (malware conceput pentru interceptarea datelor de acces în conturile bancare) se răspândește rapid prin fișiere APK malițioase (aplicații Android instalate din surse externe Google Play Store), în sudul și centrul Europei. Este posibil ca această etapă să fie una de testare, iar campania malware să se intensifice în apropiatul viitor.

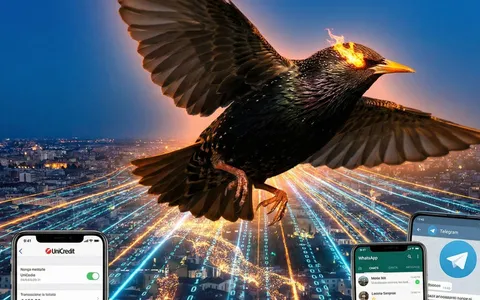

Detecționat de echipa MTI Security, malware-ul denumit Sturnus (graurele) induce îngrijorare, deoarece poate monitoriza conversațiile protejate ale utilizatorilor și poate prelua datele bancare fără a atrage suspiciuni.

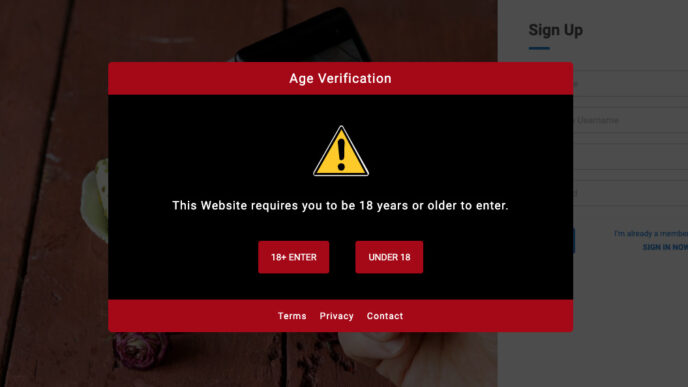

Malware-ul are capacitatea să acceseze mesajele text din aplicațiile criptate, interceptând ecranul dispozitivului după decryptare. În consecință, măsurile de protecție în aplicațiile de mesagerie populare precum WhatsApp, Telegram și Signal devin inutile. În plus, Sturnus poate afișa false ecrane de autentificare, cu aspect realist, peste aplicațiile bancare, inducând utilizatorii în eroare și determinându-i să-și dezvăluie informațiile conturilor.

Un alt truc este imitarea unei ferestre de actualizare Android, care aparent indică o actualizare de software în curs, însă, de fapt, malware-ul preia controlul asupra telefonului și îl gestionează de la distanță, în timp ce utilizatorul se așteaptă ca procesul de actualizare să se finalizeze. Nimeni nu ar îndrăzni să întrerupă o actualizare Android, știind riscul de a lăsa dispozitivul nefuncțional.

Mai mult, Sturnus poate învăța cum să obțină drepturi de administrator pe dispozitiv, monitorizând încercările de deblocare și vizualizând parolele, facilitând astfel atacatorilor accesul la control complet, precum și prevenirea dezinstalării malware-ului.

Campania malware se află încă în faza de analiză, iar cercetătorii nu știu exact modalitatea de propagare, însă ipoteze indică trimiterea de fișiere infectate prin aplicații de mesagerie. După infiltrare, malware-ul se deghizează în versiuni false ale browser-ului Google Chrome sau alte aplicații legitime.

Din păcate, asistenta Google limitează răspunsul, declarând: „Pe baza detectărilor actuale, nu au fost identificate aplicații care să conțină acest malware pe Google Play. Utilizatorii Android sunt protejați automat împotriva versiunilor cunoscute ale acestui malware prin Google Play Protect, activat implicit pe dispozitivele cu servicii Google Play. Această funcție avertizează utilizatorii sau blochează aplicațiile suspecte, chiar și dacă provin din surse externe Google Play.”